Die entscheidende Rolle der Cybersicherheit bei der Sprachkommunikation im Brandschutz

Cybersicherheit im Brandschutz ist für Infrastrukturbetreiber, insbesondere in Hochrisikoumgebungen, zu einem wichtigen Anliegen geworden. Beschallungs- und Sprachalarmsysteme (SAA/ELA) sind keine isolierten Infrastrukturen mehr. Die meisten SAA/ELA-Systeme sind IP-basiert und häufig in andere Sicherheitssysteme integriert, um Echtzeitwarnungen, automatisierte Reaktionen und Fernverwaltungsfunktionen zu ermöglichen.

Diese vernetzten SAA/ELA-Systeme erhöhen zwar die Sicherheit und Effizienz von Menschen und Unternehmen, werden aber – wie alle IP-basierten Sicherheitssysteme – auch zu attraktiveren Zielen für Cyberkriminelle.

Die Sicherheitslücken werden durch die Notwendigkeit des Zugriffs auf Cloud-basierte Dienste und die wachsende Nachfrage nach Fernsteuerung/-überwachung noch größer.

Die besondere Herausforderung eines SAA/ELA-Systems besteht jedoch darin, dass es in Umgebungen mit hohem Risiko betrieben wird, insbesondere an Standorten von nationaler Bedeutung wie Verkehrsknotenpunkten, öffentlichen Einrichtungen und Regierungsgebäuden, was es zu einem attraktiveren Ziel für Cyberkriminelle macht.

Anders als herkömmliche IT-Infrastrukturen stehen Beschallungssysteme oft in öffentlichen Räumen und sind daher noch leichter zugänglich und anfälliger für Angriffe.

Cyberbedrohungslandschaft von SAA/ELA

Brandschutz-Sprachkommunikationssysteme wie ein SAA/ELA-System sind so konzipiert, dass sie im Notfall zuverlässig funktionieren und Menschen im Brandfall bei der Evakuierung des Gebäudes helfen.

Ohne robuste Cybersicherheitsmaßnahmen könnten sich böswillige Akteure unbefugten Zugriff auf das System verschaffen und möglicherweise falsche Evakuierungsnachrichten senden, Alarme deaktivieren oder vertrauliche Informationen abfangen, was zu Verwirrung und Panik führen könnte.

Im Folgenden sind einige der möglichen Angriffe auf ein SAA/ELA-System aufgeführt:

- Unbefugten Zugriff auf das SAA/ELA-System erlangen, falsche Ankündigungen oder andere Propagandabotschaften machen und bei den Empfängern der Sendung Verwirrung und Panik stiften

- Umgehen und deaktivieren Sie alle Übertragungen und bringen Sie den täglichen Betrieb zum Stillstand

- Wenn ein SAA/ELA über ein Mikrofon, beispielsweise einen Geräuschsensor, verfügt, können Hacker es verwenden, um Benutzer auszuspionieren, indem sie die Mikrofone abhören.

- Aufgrund des einfachen Zugriffs auf das SAA/ELA-System nutzen Hacker das SAA/ELA-System als Gateway, um Zugriff auf andere Systeme zu erhalten oder Denial-of-Service-Angriffe zu starten.

In einem aktuellen Fall griffen Hacker die städtischen Lautsprecheranlagen in Jerusalem und Eliat an und lösten in beiden Städten die Luftschutzsirenen aus, was Chaos und Panik auslöste. Dieser Vorfall unterstreicht die dringende Notwendigkeit, Brandschutz-Sprachkommunikationssysteme vor Cyberbedrohungen zu schützen. Ein proaktiver Ansatz zur Cybersicherheit ermöglicht es den Betreibern von Sicherheitssystemen, schädliche und störende Cyberangriffe zu vermeiden.

Cybersicherheit vs. Cyberabwehr

Cybersicherheit und Cyberabwehr sind zwei miteinander verbundene Disziplinen, deren Schwerpunkt auf dem Schutz kritischer digitaler Vermögenswerte und Infrastrukturen wie SAA/ELA liegt.

Cybersicherheit bezeichnet den umfassenden Schutz von Systemen, Netzwerken und Daten vor unbefugtem Zugriff, Cyberangriffen, Beschädigung oder Diebstahl. Cyberabwehr ist ein Teilbereich der Cybersicherheit und konzentriert sich speziell auf die Erkennung, Reaktion und Wiederherstellung von Cyberbedrohungen und -angriffen.

Stellen Sie sich Cybersicherheit als Festungsmauern vor, die Bedrohungen fernhalten sollen, während die Cyberabwehr die Wachen innerhalb der Festung sind, die ständig nach Eindringlingen Ausschau halten und bereit sind zu reagieren, wenn jemand die Mauer durchbricht.

Obwohl sie sich in ihrem Umfang unterscheiden, arbeiten Cybersicherheitsrichtlinien und Cyberabwehrfähigkeiten eng zusammen, um einen mehrschichtigen Schutz zu gewährleisten. Sie sind für eine robuste Sicherheitslage von entscheidender Bedeutung, insbesondere bei kritischen Systemen wie SAA/ELA, bei denen sowohl vorbeugende als auch reagierende Maßnahmen von entscheidender Bedeutung sind.

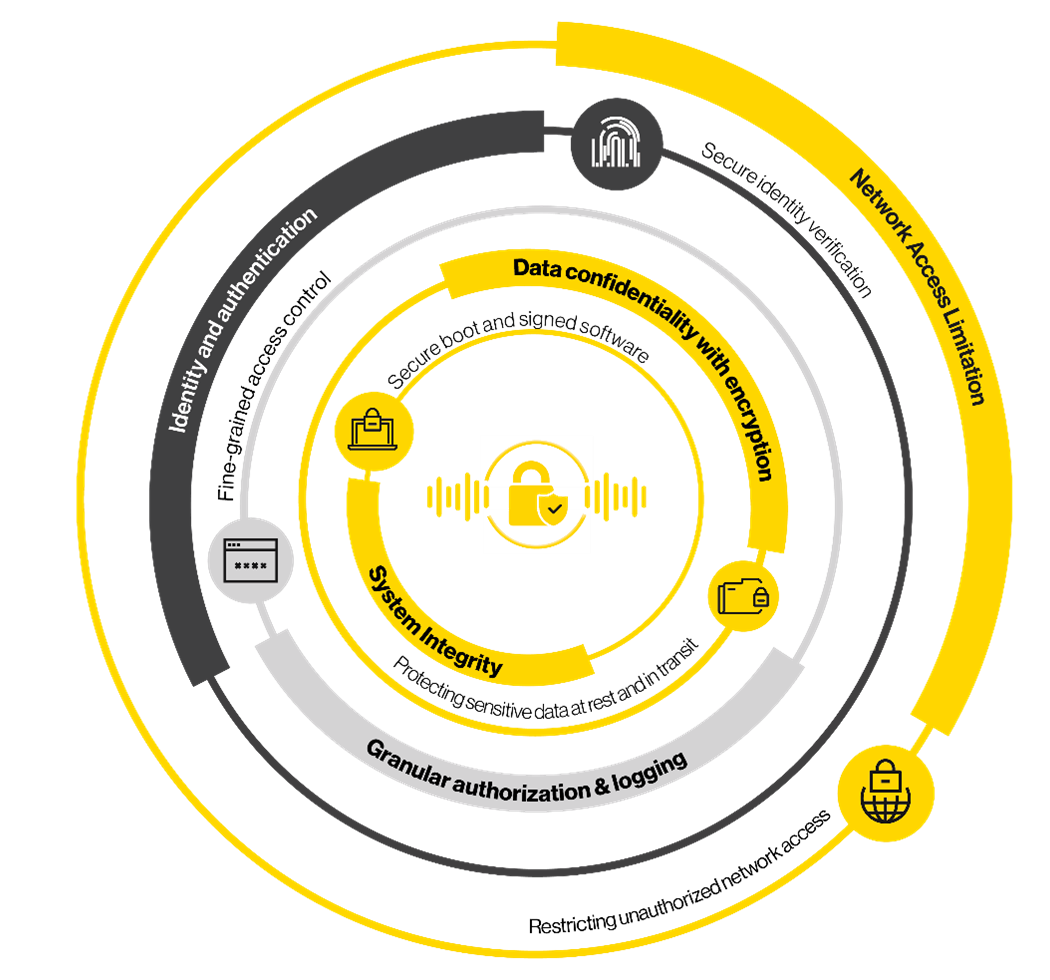

Defense-in-Depth: Ein mehrschichtiger Ansatz zum Cyberschutz

Cyberabwehr ist die koordinierte Vorgehensweise beim Schutz von Software, Systemen oder Komponenten in einem IP-Netzwerk, einschließlich kritischer Systeme wie dem SAA/ELA-System, vor Cyberangriffen durch Reduzierung der „Angriffsfläche“.

Eine Angriffsfläche ist definiert als die Gesamtzahl aller möglichen Eintrittspunkte für einen unbefugten Zugriff auf ein beliebiges System. Sie umfasst alle Schwachstellen und Endpunkte, die für einen Angriff ausgenutzt werden können.

Keine einzelne Maßnahme reicht aus, um ein Unternehmen vor der komplexen und sich ständig weiterentwickelnden Cyber-Bedrohungslandschaft zu schützen. Defense in Depth (DiD) ist ein Ansatz, bei dem mehrere Abwehrmechanismen übereinander angeordnet werden, um zusätzlichen Schutz zu bieten.

Wenn ein Mechanismus versagt, springt sofort ein anderer ein, um einen Angriff zu vereiteln. Eine effektive Cyberabwehr erkennt, verhindert und meldet Cyberangriffe mithilfe von Schlüsseltechnologien und Best Practices.

Netzwerkzugriffsbeschränkung

Beschränken Sie unbefugten Netzwerkzugriff und reduzieren Sie die Angriffsfläche mit Portsicherheit. Ein Port ist ein virtueller oder physischer Punkt, an dem Netzwerkverbindungen beginnen und enden. Ports sind Software, die vom Betriebssystem eines Computers verwaltet wird und die Implementierung von Portsicherheit ermöglicht. Portsicherheit trägt zur Netzwerksicherheit bei, indem ungenutzte Ethernet-Ports optional deaktiviert und andere überwacht werden. Aktive Überwachung hilft, vorübergehende Verbindungsunterbrechungen zu erkennen und Alarm auszulösen.

Identitätsmanagement und Authentifizierung

Dies gewährleistet eine sichere Identitätsprüfung für Benutzer, Geräte und Anwendungen. Technologien wie die Multifaktor-Authentifizierung (MFA) bieten eine zusätzliche Sicherheitsebene über Passwörter hinaus und reduzieren das Risiko eines unbefugten Zugriffs. Das Prinzip „Niemals vertrauen, immer überprüfen“ sollte unabhängig davon gelten, ob sich ein Benutzer oder System innerhalb oder außerhalb des Netzwerks befindet.

Granulare Autorisierung und Protokollierung

Implementierung einer feingranularen Zugriffskontrolle, Erzwingung des Prinzips der geringsten Privilegien und Gewährung von Benutzerkonten oder Prozessen nur der Berechtigungen, die für die Ausführung der vorgesehenen Funktionen unbedingt erforderlich sind. Dies stellt eine zusätzliche Schutzebene dar, um die Angriffsfläche zu reduzieren. Darüber hinaus werden alle sicherheitsrelevanten Ereignisse zur Bedrohungserkennung protokolliert.

Datenvertraulichkeit durch Verschlüsselung

Verschlüsselung in der Cybersicherheit bedeutet die Konvertierung von Daten aus einem lesbaren in ein verschlüsseltes Format. Verschlüsselte Daten können erst nach der Entschlüsselung gelesen oder verarbeitet werden. Der Schutz sensibler Daten im Ruhezustand und während der Übertragung muss im Mittelpunkt stehen.

Systemintegrität

Gewährleistung der Systemintegrität ab dem ersten Startvorgang, Verhinderung von Manipulationen und Überprüfung der Softwareauthentizität.

Kontinuierliche Überwachung und Systemprüfung

Cybersicherheit im Brandschutz umfasst nicht nur Prävention, sondern auch Erkennung und Reaktion. Moderne SAA/EL-Systeme verfügen nun über kontinuierliche Auditfunktionen und generieren umfassende Protokolle (Syslogs) mit Metadaten wie:

Diese Daten sind für die forensische Analyse und eine schnelle Behebung im Falle eines Vorfalls von entscheidender Bedeutung.

Zukunft der Cybersicherheit für regulierte Kommunikation

Die Bedeutung der Minimierung potenzieller Unterbrechungen wesentlicher Dienste wie SAA/ELA liegt auf der Hand und ist branchenübergreifend bekannt, da dies schwerwiegende Folgen haben wird.

Mit der Weiterentwicklung von Brandschutz-Sprachkommunikationssystemen ist die Integration von Cybersicherheit von Grund auf unerlässlich. Dies erfordert die Zusammenarbeit von Brandschutzexperten, IT-Sicherheitsexperten und Aufsichtsbehörden, um umfassende Sicherheitsrahmen zu entwickeln.

Bei Investitionen in Cybersicherheit geht es nicht nur um Compliance; es geht darum, sicherzustellen, dass kritische Sicherheitssysteme robust, zuverlässig und einsatzbereit sind, wenn Menschenleben auf dem Spiel stehen. Indem wir der Cybersicherheit Priorität einräumen, können wir eine sicherere Zukunft für alle schaffen.

Eine Zeitleiste bedeutender Cyber-Vorfälle seit 2006 finden Sie unter: Bedeutende Cyber-Vorfälle | Strategic Technologies Program | CSIS